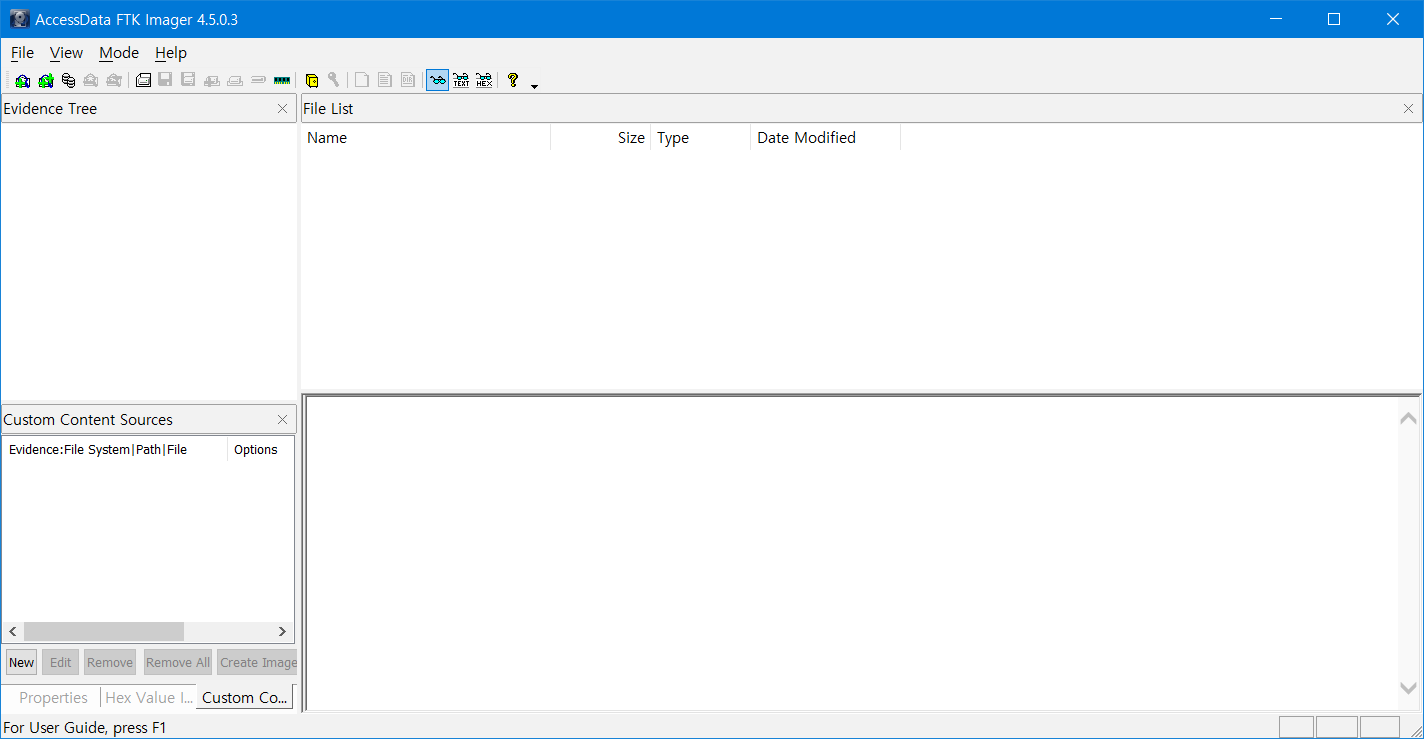

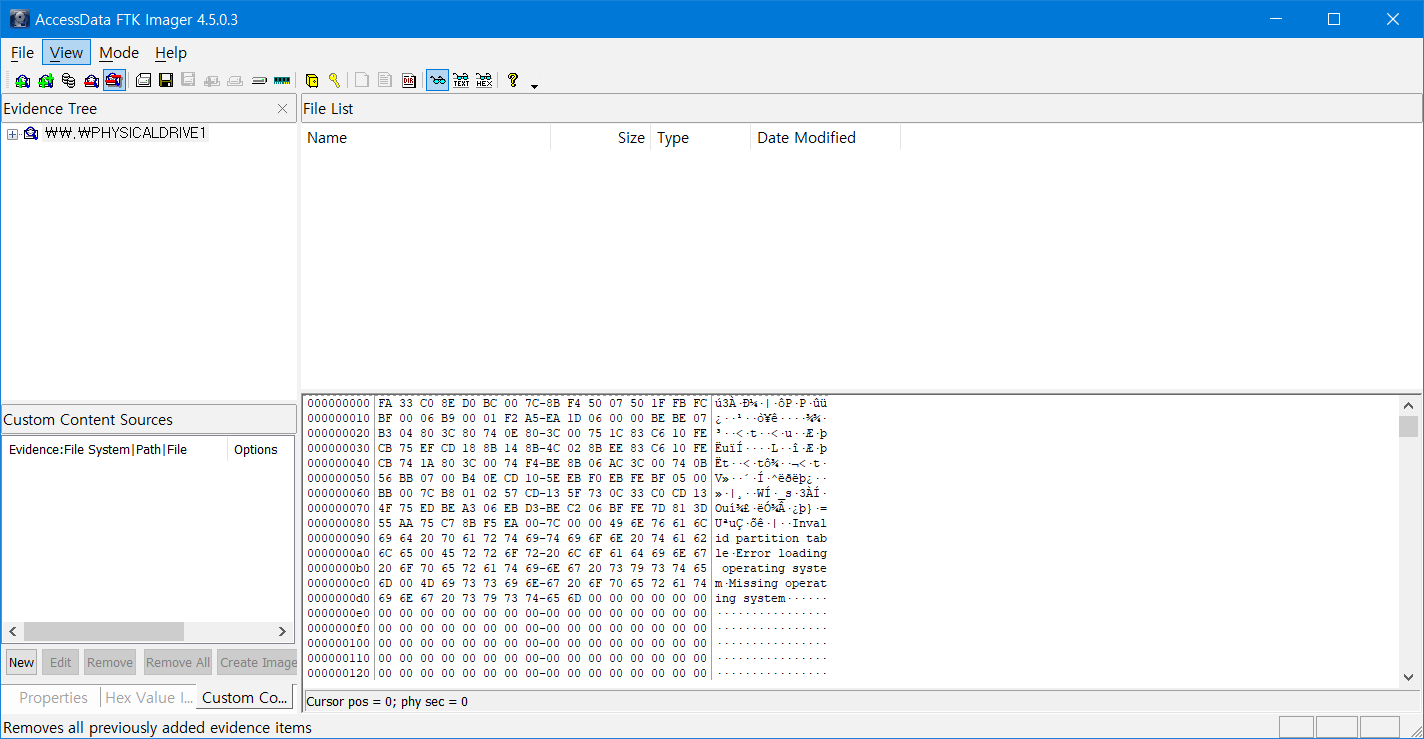

1. 인터페이스 및 간단 사용법

Evidence Tree: 계층적 트리구조로 추가한 증거 항목을 보여준다.

File List: Evidence Tree에서 선택된 항목의 파일과 폴더를 보여준다.

Viewer: Preview Mode 옵션 (Natural, Text, Hex) 선택에 따라 선택된 파일의 내용을 보여준다.

Properties/Hex Value interpreter: Evidence Tree이나 File List에서 선택된 객체의 다양한 정보를 보여주고, 뷰어에 선택된 16진수 값을 10진수와 가능한 날짜, 시간 값으로 변환한다.

Custom Content Sources: 이미지에 포함된 내용을 보여준다.

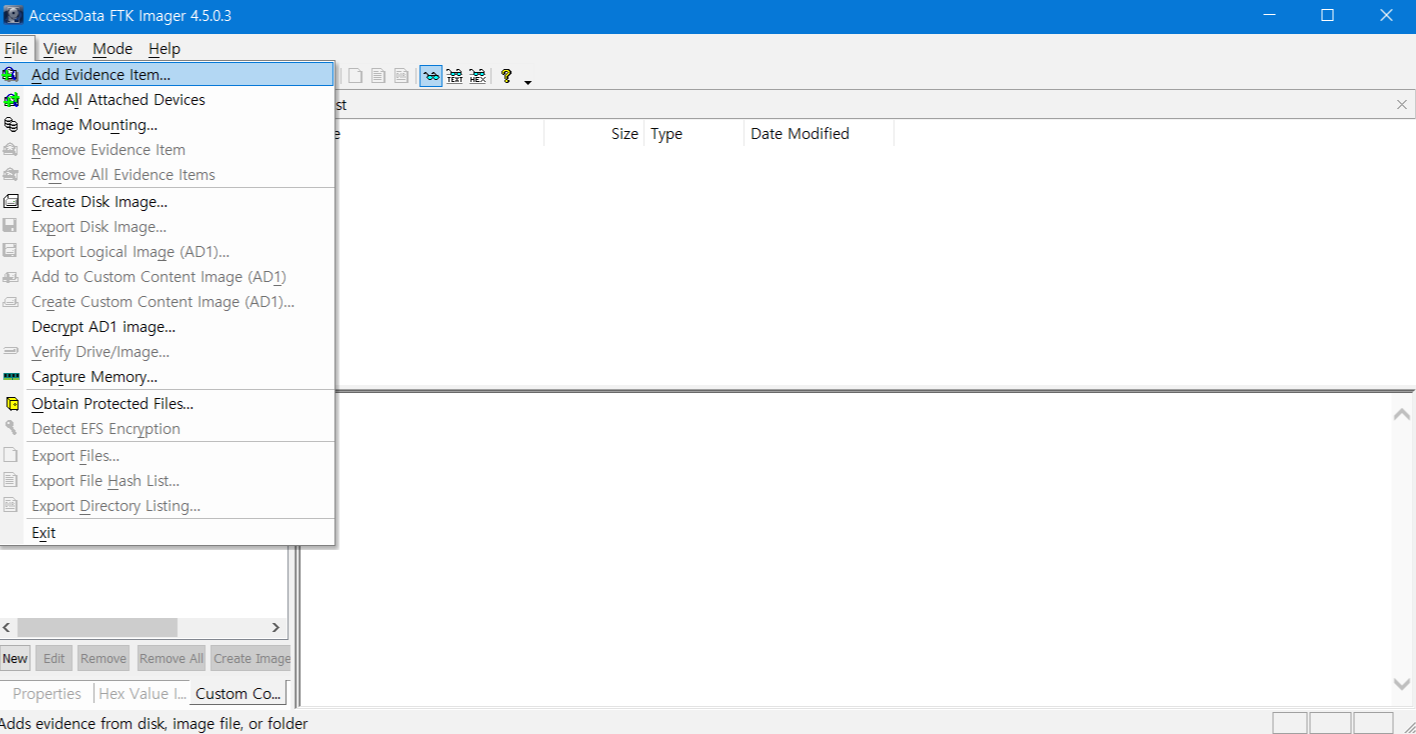

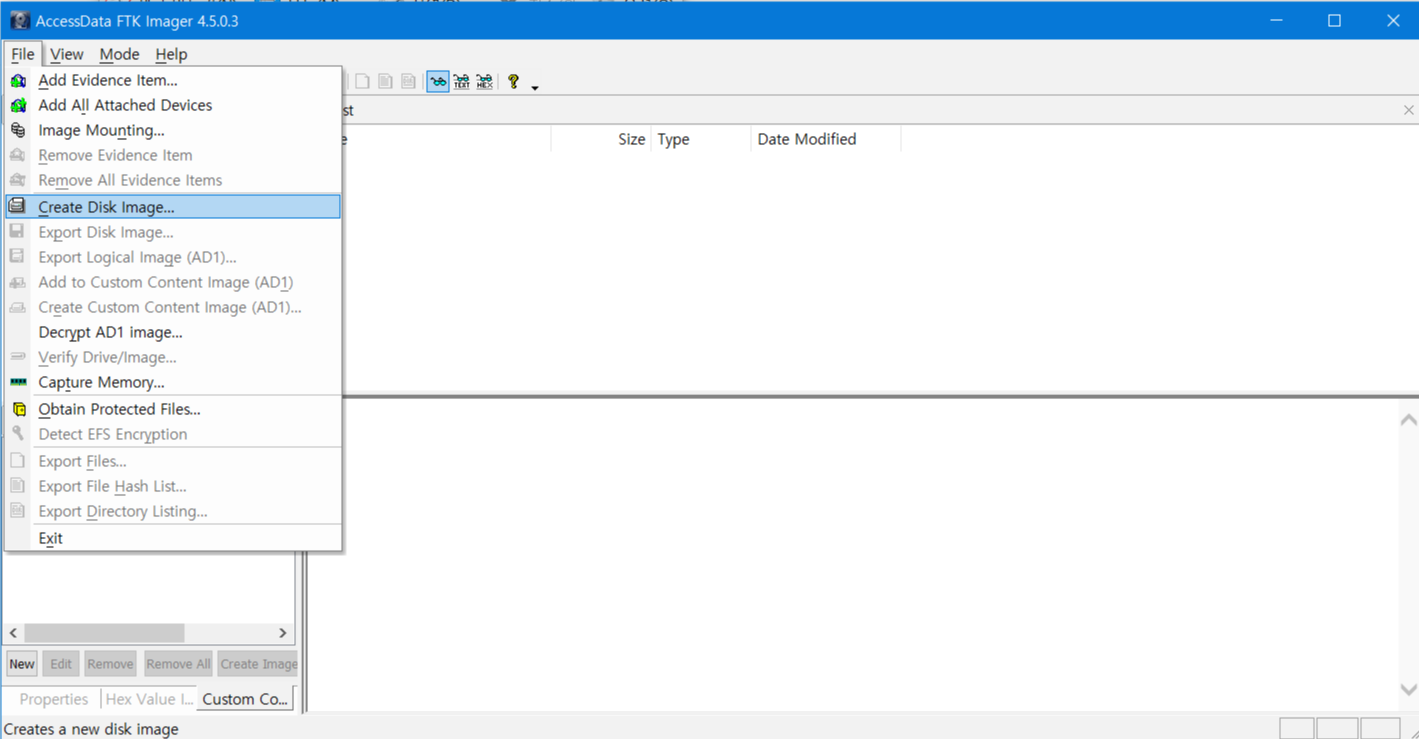

2. 디스크 이미지 덤프하기

File -> Create Disk Image를 선택한다.

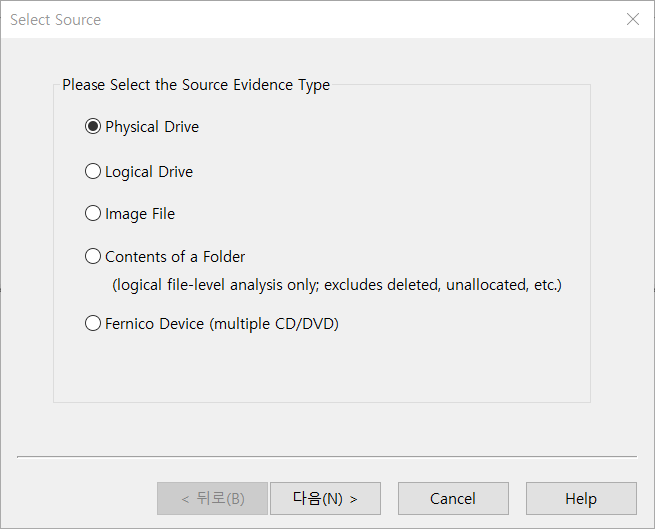

Source를 선택한다. 나는 Physical Drive를 선택했다.

•Physical Drive: 물리적으로 연결된 하드 드라이브

•Logical Drive: 논리 드라이브

•Image File: 이미징이 된 파일

•Contents of a Folder: 특정 폴더의 내용

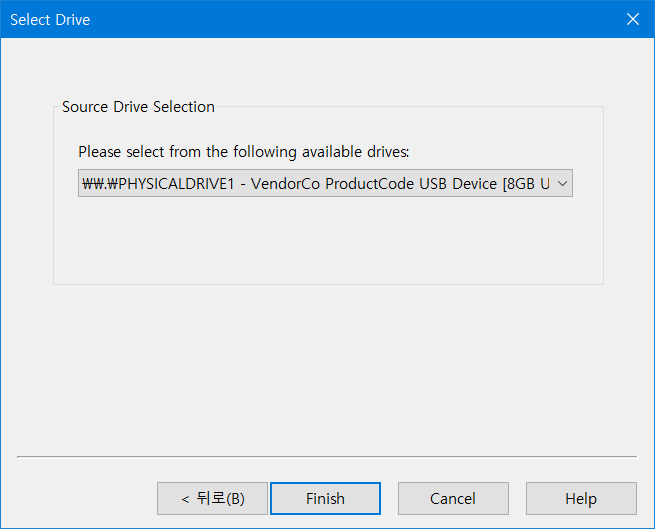

드라이브를 선택한다. 용량이 적은 USB를 선택했다.

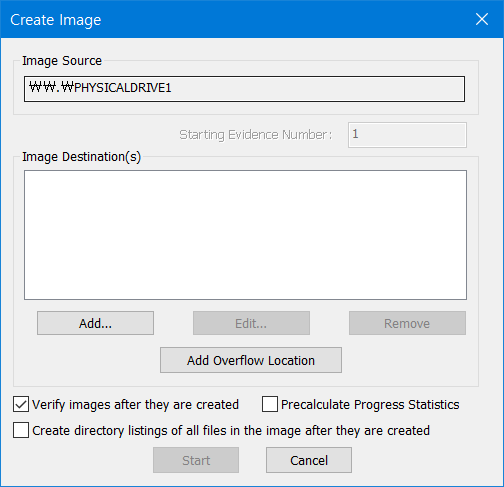

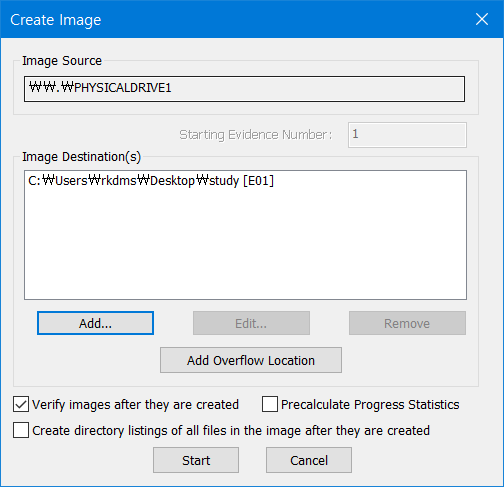

Finish를 선택하면 아래 화면이 뜬다. Add를 클릭한다.

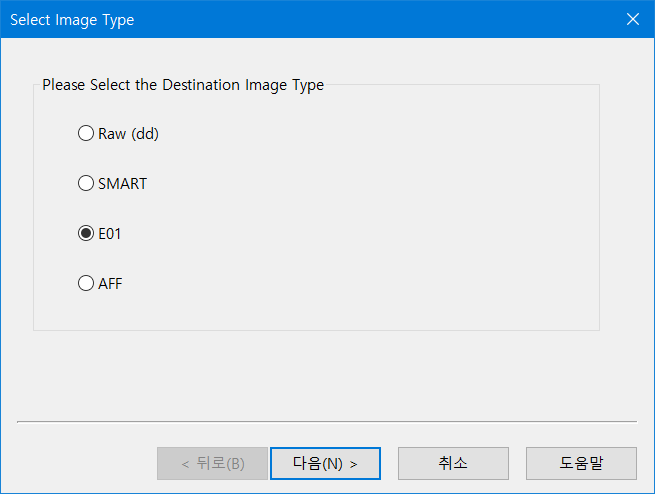

이미지 타입을 선택할 수 있다. 가장 대중적인 E01(Encase의 디스크 이미지 파일)을 선택했다.

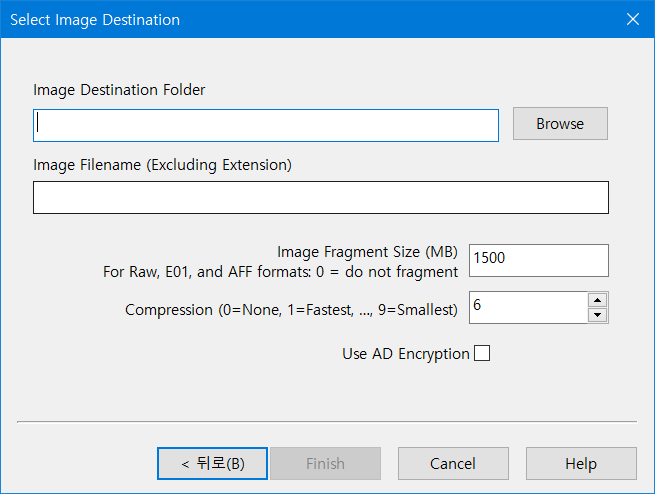

이미지를 저장할 폴더와 파일명을 입력한다.

이미지를 덤프할 USB에 저장하면 안 되기 때문에 C드라이브 바탕화면에 저장했다.

Image Fragment Size: 이미지 파일을 어느 정도로 분할할 것인지 설정한다. 0으로 설정하면 하나의 파일로 생성한다.

Compression: 압축 정도로, 9에 가까울수록 용량은 적어지고 시간은 오래 걸린다.

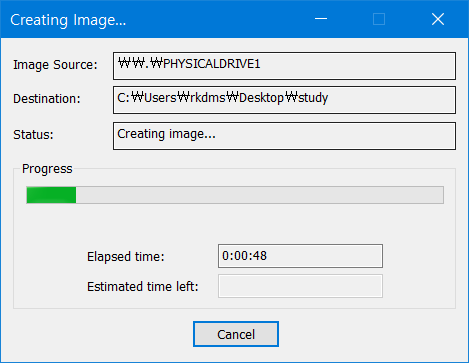

Start를 누르면 아래 화면이 뜨며 진행된다.

끝나면 해시 값이 뜨는데.. 캡쳐하기 전에 창을 닫아버렸다..ㅎ

어쨌든 이 해시 값이 같으면 증거가 변하지 않았다는 뜻이므로 무결성을 입증할 수 있다.

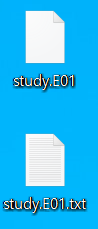

바탕화면에 가 보면 이렇게 저장되어 있는 것을 확인할 수 있다.

3. 파티션 삭제하고 내용 복구해보기

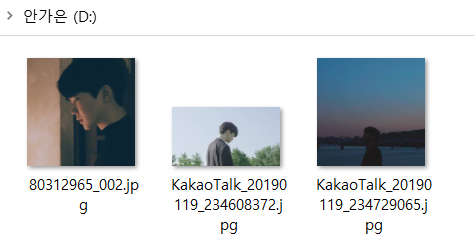

USB의 다음 세 가지 파일을 삭제하고 복구할 것이다. (앞서 덤프한 이미지 파일을 써도 되지만... 파일이 너무 많아 복잡할 것 같아서 포맷하고 다시 했다)

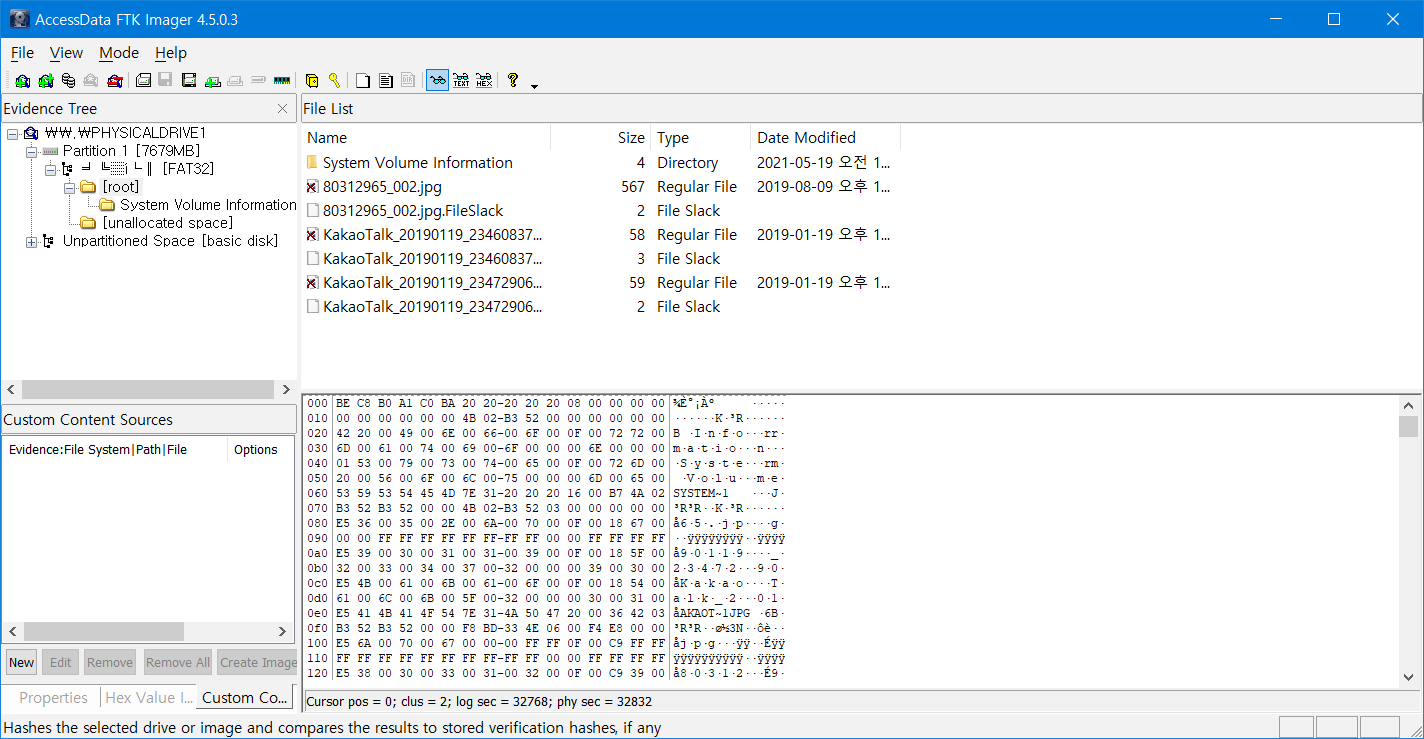

File -> Add Evidence Item을 선택해서 Evidence Tree에 불러온다.

더블클릭해서 root까지 들어간다.

root를 선택하면 이러헥 삭제한 파일이 뜬다. 헤더만 날아가고 실제 파일은 남아있는 모습이다.

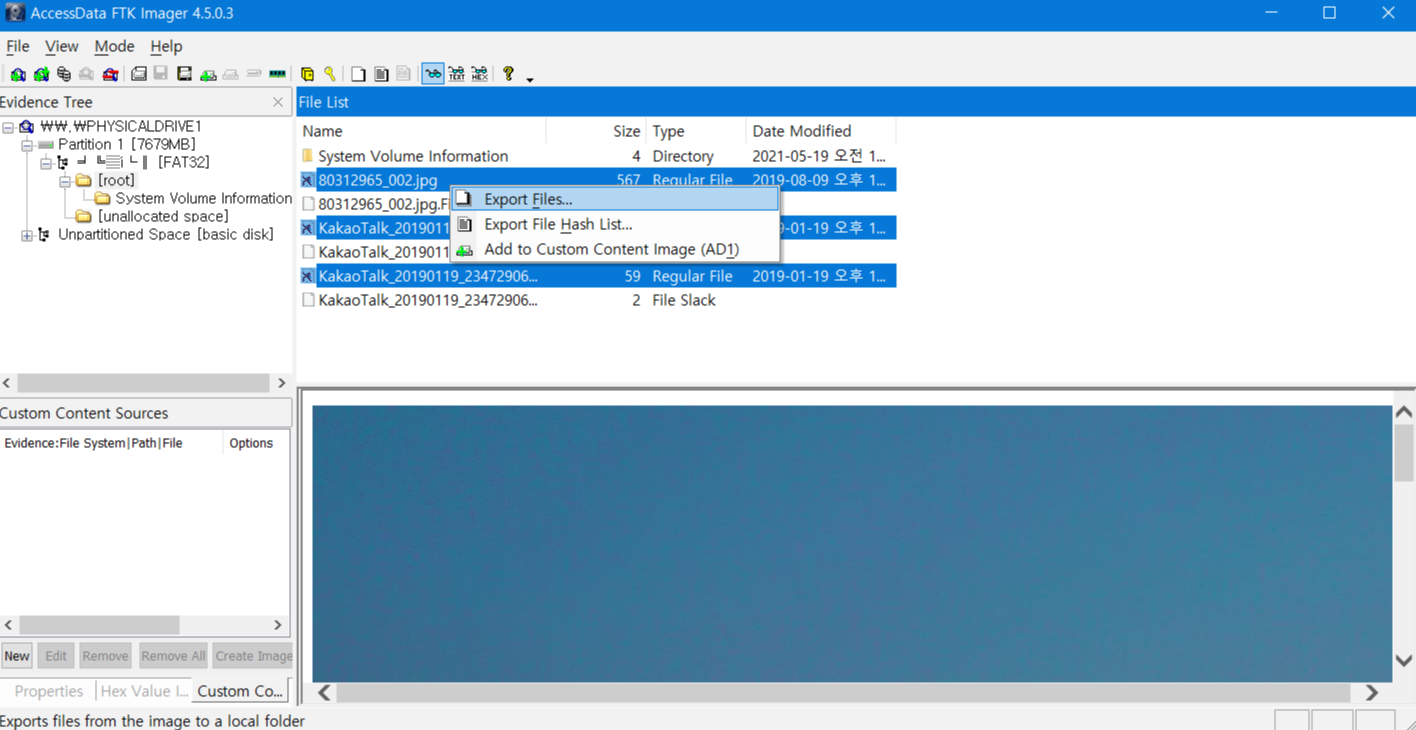

복구할 파일을 선택하고 Export Files를 클릭한다.

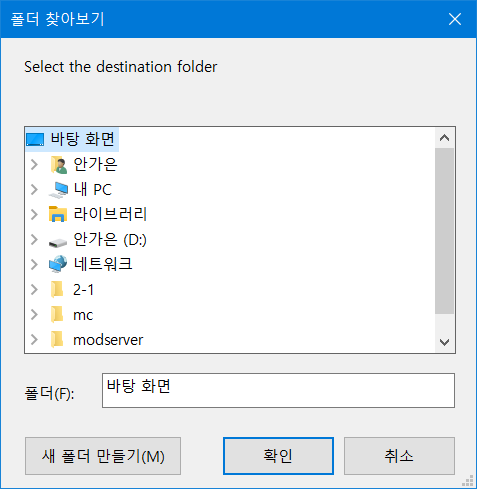

저장 위치를 선택한다. 나는 바탕화면으로 했다.

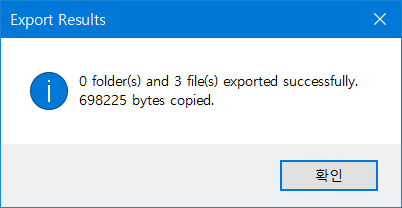

확인을 누르면 이렇게 알림이 뜨며 완료된다.

바탕화면에 가 보면 이렇게 복구된 모습을 볼 수 있다!

'FORENSIC > 개념 정리' 카테고리의 다른 글

| Volatility 사용법 (0) | 2021.05.28 |

|---|---|

| FTK와 Encase 장단점 정리 (0) | 2021.05.13 |

| 파일시스템 기초 개념 정리 (0) | 2021.05.12 |

| Wireshark 기초 개념 및 사용법 정리 (0) | 2021.04.07 |

| 네트워크 기초 개념 정리 (0) | 2021.03.31 |